고정 헤더 영역

상세 컨텐츠

본문

A new Beacon Object File enables command execution...

새로운 비콘 개체 파일을 사용하면 wsl.exe를 실행하지 않고도 WSL 내에서 명령을 실행할 수 있습니다. SpecterOps 연구원 Daniel Mayer가 출시한 이 제품은 WSL COM 서비스를 직접 호출하여 배포판을 나열하고 메모리에서 명령을 실행합니다. 새로운 프로세스가 없다는 것은 EDR에 대한 가시성이 떨어진다는 것을 의미합니다.

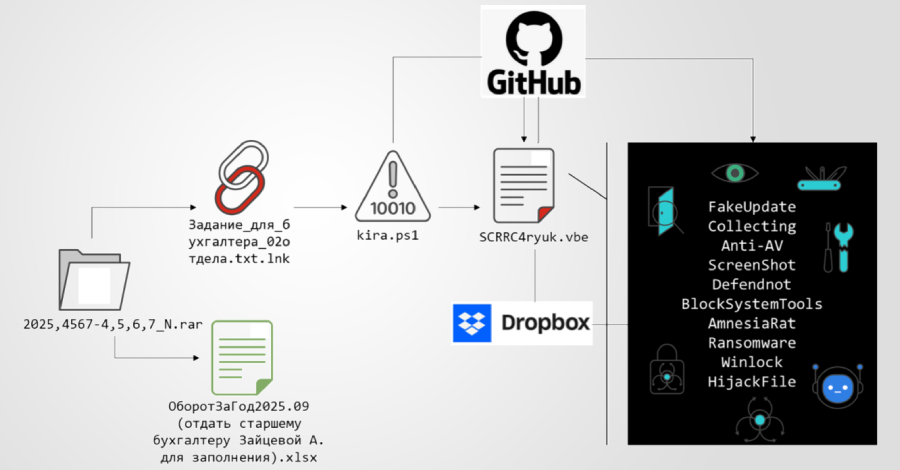

Russian users hit by a new phishing chain deliver...

Amnesia RAT 및 랜섬웨어를 전달하는 새로운 피싱 체인에 러시아 사용자가 피해를 입었습니다. 가짜 비즈니스 문서와 LNK 파일이 작업을 수행하며 악용은 없습니다. 페이로드는 GitHub와 Dropbox로 분할된 다음, defendnot을 사용하여 Microsoft Defender가 비활성화됩니다. 전체 공격 체인 및 방어 →

AI agents now move faster than IAM can see. Shar...

이제 AI 에이전트는 IAM이 볼 수 있는 것보다 더 빠르게 움직입니다. 공유 에이전트는 종종 명확한 소유자 없이 시스템 전반에 걸쳐 광범위하고 오랫동안 지속되는 액세스 권한을 조용히 얻습니다. 이것이 액세스 드리프트가 시작되는 방식입니다. 위험은 도난당한 자격 증명이 아니라 경고를 트리거하지 않는 안전하지 않은 방식으로 사용되는 유효한 액세스입니다. 읽기 →

Poland blocked what officials described as its st...

폴란드는 관리들이 수년 만에 에너지 부문에 대한 가장 강력한 사이버 공격으로 묘사한 공격을 차단했습니다. ESET는 이를 2025년 12월 말 발전소와 재생 에너지 시스템을 표적으로 삼기 위해 새로운 DynoWiper 악성코드를 사용한 러시아 지원 Sandworm과 연결합니다. 세부정보 →

#뉴스 #트렌드

@TheHackersNews | 2026-01-25